SalesforceのSummer’23時点ではベータ版ですが、新たに登場したユーザアクセスポリシー(User Access Policies)を試してみます。

一言で言うと各ユーザの作成時や更新時に、設定しておいた条件に合致したユーザを自動で公開グループ、権限セット、キューなどに自動追加/除外できる機能です。

ユーザアクセスポリシー以外のSummer’23主な機能は別の記事に纏めています。

事前準備

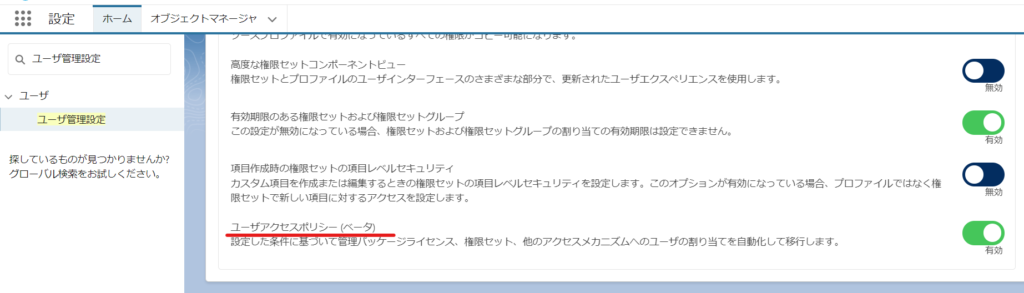

Summer’23時点ではベータ版のため、[ユーザ管理設定]-[ユーザアクセスポリシー (ベータ)]を有効化しておく必要があります。

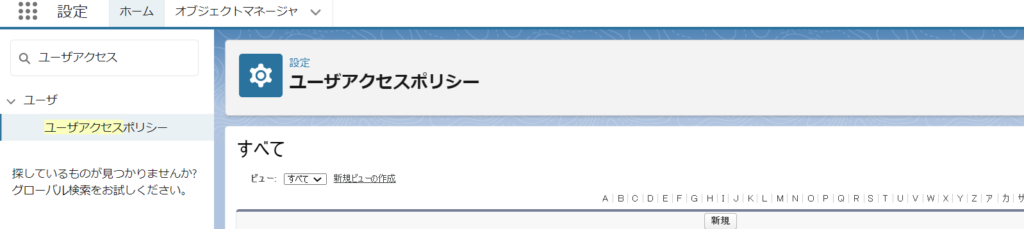

有効化すると「ユーザアクセスポリシー」が表示されるので、ルールを作成していきます。

ユーザアクセスポリシーの作成

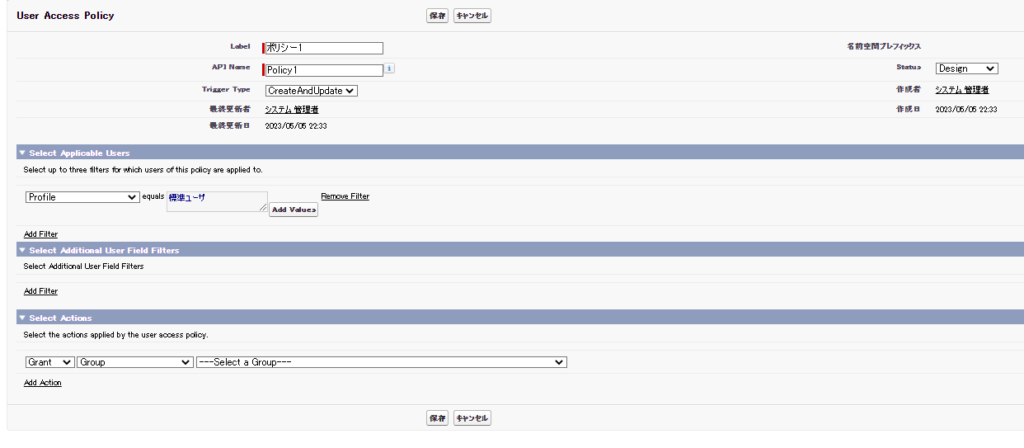

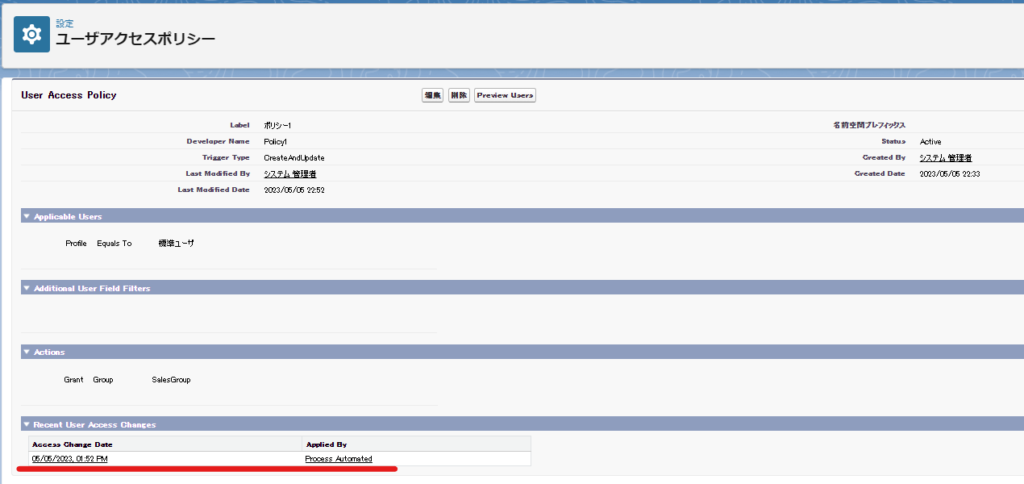

ラベル名、API名、ステータス、トリガータイプを設定し保存します。

トリガーはユーザレコードの新規作成時、更新時、両方の3つから選びます。ステータスはいきなり「Active」に出来ないようなのでまずは「Design」などを選びます。

1つのポリシー作成時に大きくは下記3点を設定することになります。

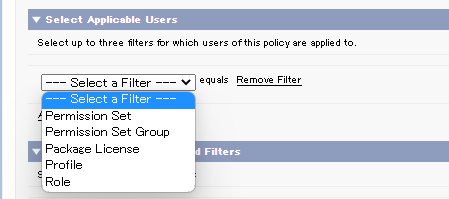

①Select Applicable Users:更新対象ユーザを大まかなグループで指定

②Select Additional User Field Filters:更新対象ユーザを更に細かい条件で指定

③Select Actions:更新対象ユーザに権限を付与又は除外

編集モードにしそれぞれ設定していきます。

①Select Applicable Users:更新対象ユーザを大まかなグループで指定

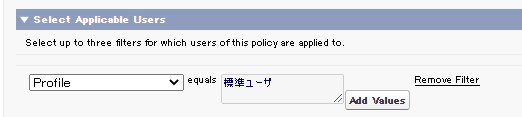

権限セット、権限セットグループ、パッケージライセンス、プロファイル、ロールから対象となるユーザを選択できます。

今回は標準プロファイル「標準ユーザ」を指定してみます。

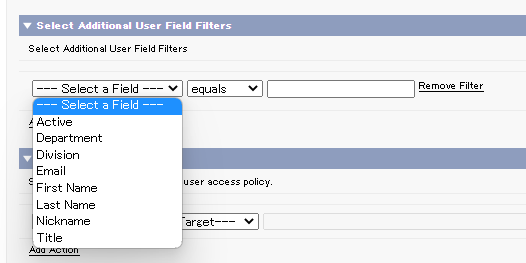

②Select Additional User Field Filters:更新対象ユーザを更に細かい条件で指定

①以外の観点でユーザオブジェクト項目が有効ユーザ、部署、ディビジョン、メール、名、姓、ニックネーム、役職のそれぞれに対して一致する、一致しないから対象となるユーザを選択できます。(~を含むは出来ないようです)

有効ユーザ全員、役職が部長の場合などで使用できそうですが、今回は何も指定しません。

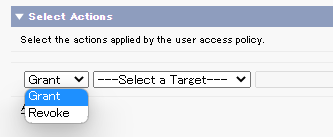

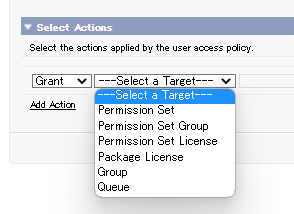

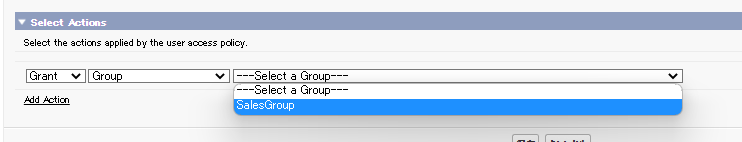

③Select Actions:更新対象ユーザに権限を追加又は除外

最後に対象ユーザをどの単位に追加(Grant)または除外(Revoke)するか指定します。

追加/除外対象は権限セット、権限セットグループ、権限セットライセンス、パッケージライセンス、公開グループ、キューの中から選べます。

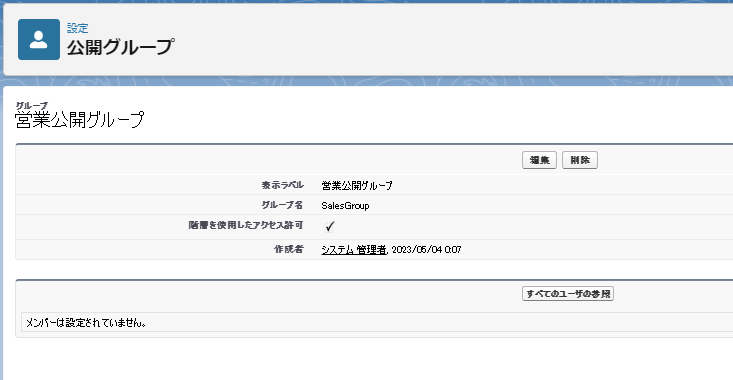

今回は事前に作成した公開グループ「営業公開グループ(SalesGroup)」にユーザ追加する想定で設定します。

この状態でポリシーを保存します。

設定内容に間違いがないことを確認し最後にステータスを「Active」にします

挙動確認

最初は営業公開グループにはユーザが1名も追加されていません。

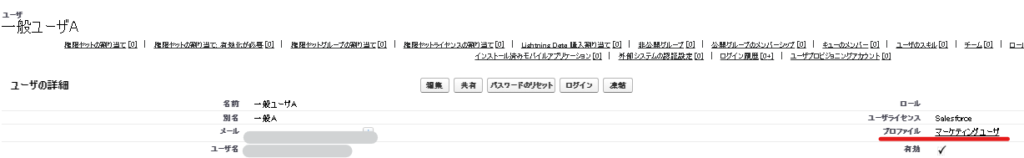

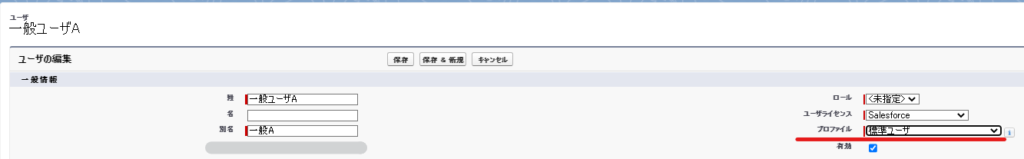

一般ユーザAのプロファイルを「マーケティングユーザ」から「標準ユーザ」へ変更してみます。

【プロファイル変更前】プロファイルがマーケティングユーザ

【プロファイル変更後】プロファイルが標準ユーザ

すると標準ユーザプロファイルとなった一般ユーザAが今回作成されたポリシーに沿って公開グループ「営業公開グループ」に自動でユーザ追加されました。

ポリシーによってユーザアクセスが自動変更されたことは、先ほど作成したポリシーの「Recent User Access Changes」に表示されました。(なぜか変更時刻はGMT表記のようです)

※1トリガー設定でユーザ更新時を含む場合、ポリシーに合致しない状態から合致する状態へ変更しないとトリガーしないようです。ポリシー作成前にすでに合致しているユーザは、ポリシーと関係ない項目(たとえばニックネーム)を更新したとしてもトリガーされませんでした。

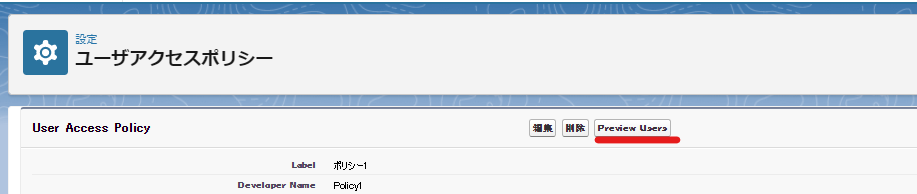

Preview Usersボタン

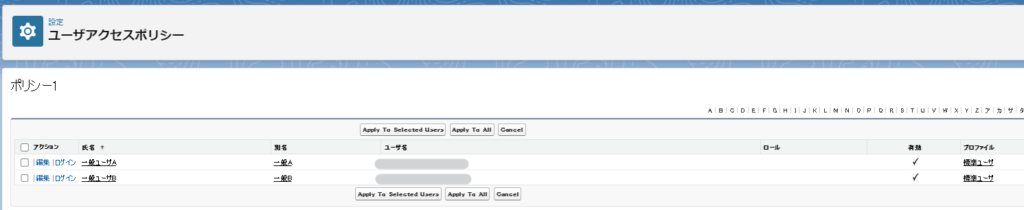

ポリシー設定後に「Preview Users」ボタンを押すと、現在ポリシーに合致するユーザ一覧が確認できます。

「Apply To Selected Users」ではチェックをつけたユーザ、「Apply To All」ではポリシーに合致した全ユーザを対象にポリシーで設定したアクション(今回で言うと公開グループ「営業公開グループ」にユーザ追加)を即時実行できるようです。

ちなみに「Apply To Selected Users」を試したところ下記のような表示になりましたが、アクションは問題なく実行されチェックを付けたポリシーに合致するユーザが全員公開グループ「営業公開グループ」に追加できました。

上記※1で「ポリシーに合致しない状態から合致する状態へユーザへ変更しないと」アクション発動しないようだと記載しましたが、この「Apply To Selected Users」か「Apply To All」を使えば既にポリシーに合致したユーザへもアクションを実行できそうです。

想定される使用シーン例

・特定のプロファイルにユーザが追加されると、連動して公開グループにもユーザを追加する

たとえばレポートフォルダへのアクセス権付与はロールか公開グループになるので、プロファイル単位でアクセス権付与したい場合はこの方法が有効になりそうです。

・特定の役職登録されたユーザは承認プロセス回付先のキューへ自動追加する、逆に特定の役職から外れた場合はキューから除外する

承認プロセスの回付先でキューを指定することはよくありますが、ユーザアクセスポリシーを使えば自動でキュー内のユーザ追加と除外が出来そうです。